美国服务器在现代化架构中,网络基础设施是连接计算、存储和安全组件的神经系统,其设计质量直接决定了业务的可用性、性能和安全性。美国服务器网络基础设施远不止是交换机和路由器,它是一个多层次、多协议的复杂生态系统,涵盖从物理层的布线、光模块,到数据链路层的VLAN、STP,网络层的IP路由、BGP,再到美国服务器应用层的负载均衡、防火墙和监控系统。无论是部署在传统数据中心、托管设施,还是利用AWS、Azure、GCP等云服务,理解美国服务器网络基础设施的各个组件及其交互方式,是进行容量规划、故障诊断和安全加固的基础。本文小编将深入解析美国服务器网络基础设施的各个层级,并提供从设计、部署到运维的完整操作指南。

布线系统:包括铜缆(Cat6a/Cat8用于短距离)、多模/单模光纤(用于机柜间和长距离连接)、美国服务器布线管理(线缆标签、理线器)。

网络接口卡:美国服务器网卡(1G/10G/25G/100G)、智能网卡(支持SR-IOV、RDMA)、融合网络适配器。

光模块:SFP/SFP+/QSFP/QSFP28模块,将电信号转换为光信号,用于美国服务器交换机间和长距离连接。

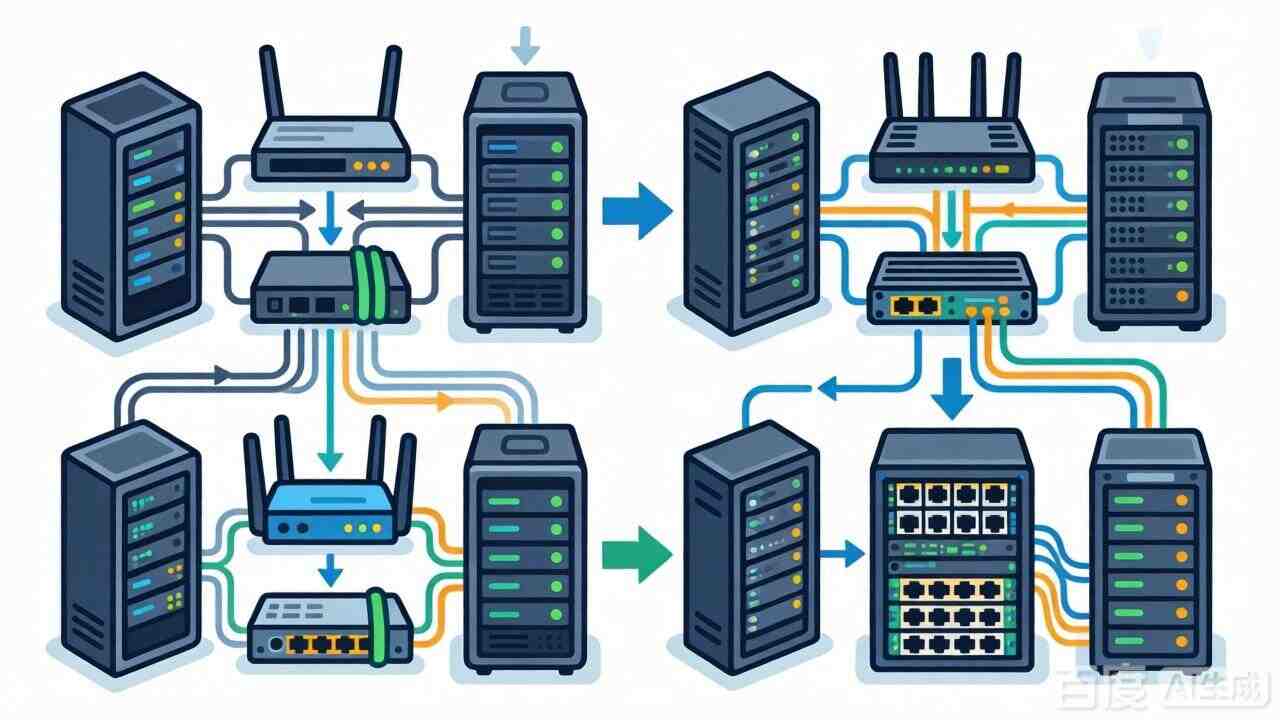

接入交换机:通常位于机柜顶部(ToR),提供美国服务器接入,配置VLAN、端口安全、链路聚合。

汇聚/核心交换机:提供美国服务器跨机柜、跨数据中心的连接,运行生成树协议、VRRP/HSRP,实施QoS策略。

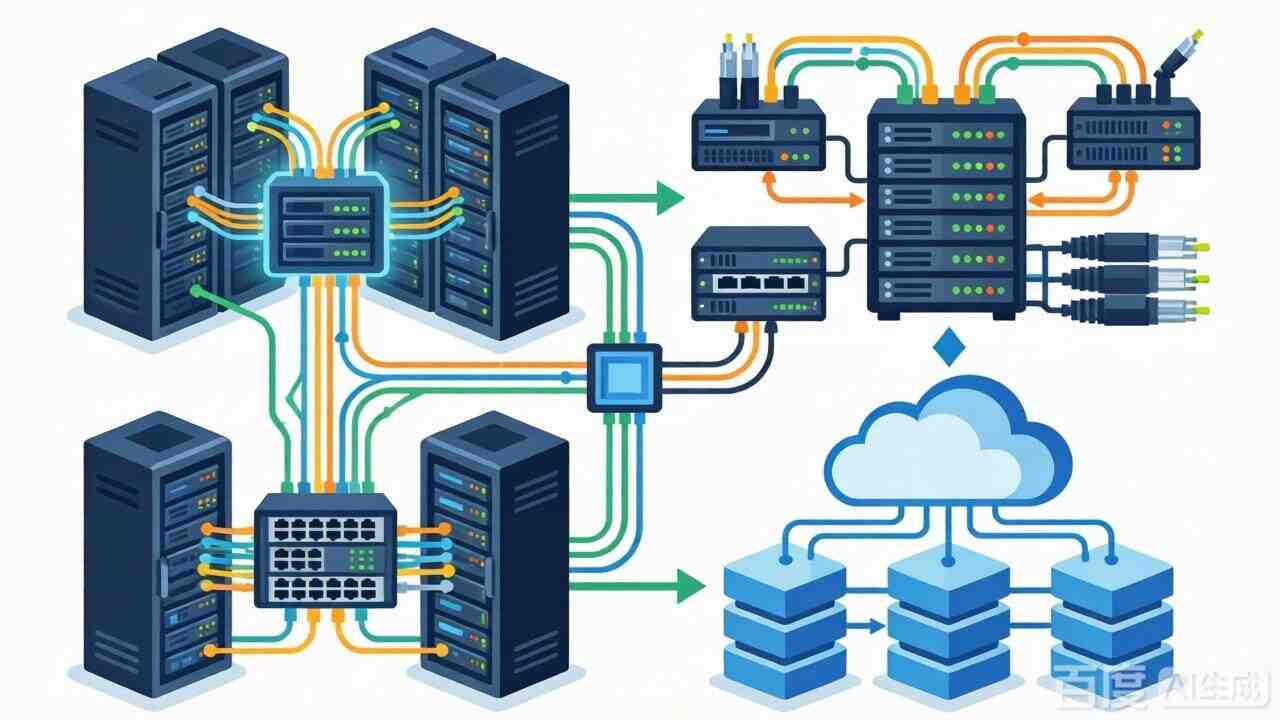

软件定义网络:通过OpenFlow、VXLAN、Geneve等技术,在美国服务器物理网络之上构建虚拟的Overlay网络。

内部网关协议:OSPF、EIGRP、IS-IS用于美国服务器数据中心内部路由。

边界网关协议:BGP用于与互联网服务提供商、云服务商对等,以及美国服务器数据中心间连接。

IP地址管理:美国服务器IPv4/IPv6地址规划、DHCP服务、DNS集成。

负载均衡:美国服务器硬件(F5、Citrix)或软件(Nginx、HAProxy)负载均衡器,提供L4-L7流量分发。

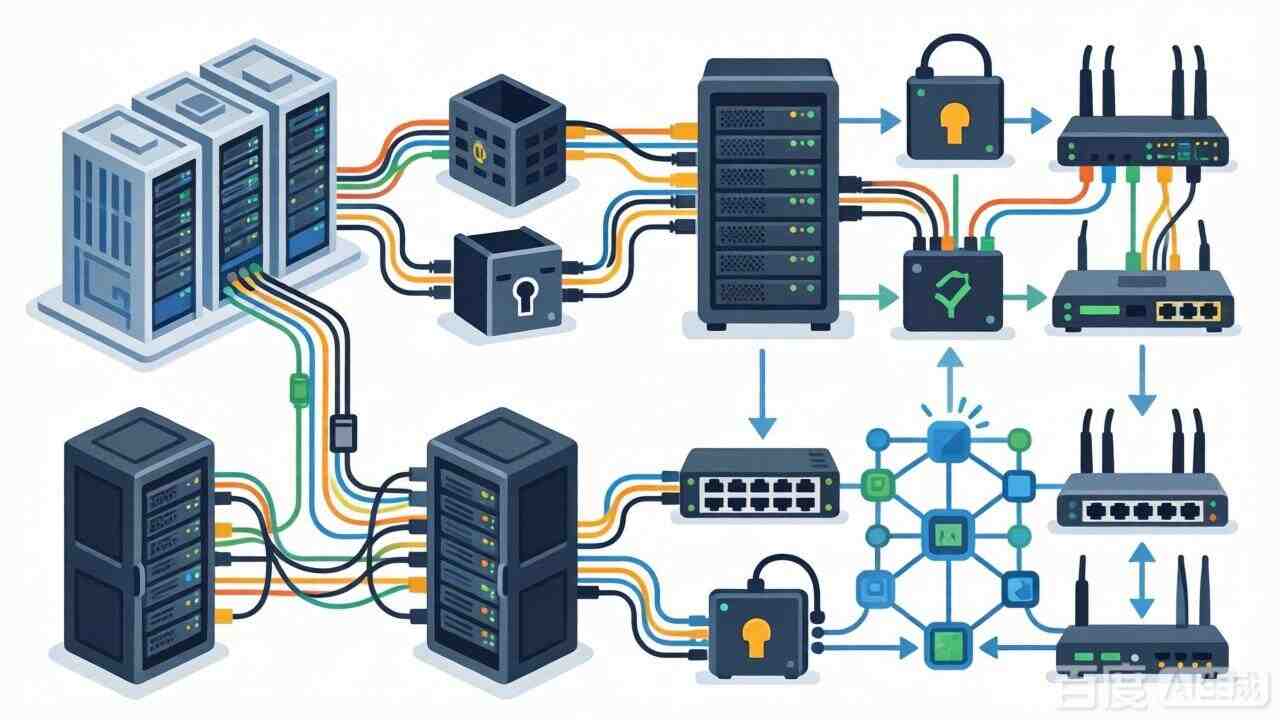

防火墙与安全:下一代防火墙、WAF、IDS/IPS,提供美国服务器深度包检测和威胁防护。

网络监控:NetFlow/sFlow收集、SNMP监控、数据包捕获分析。

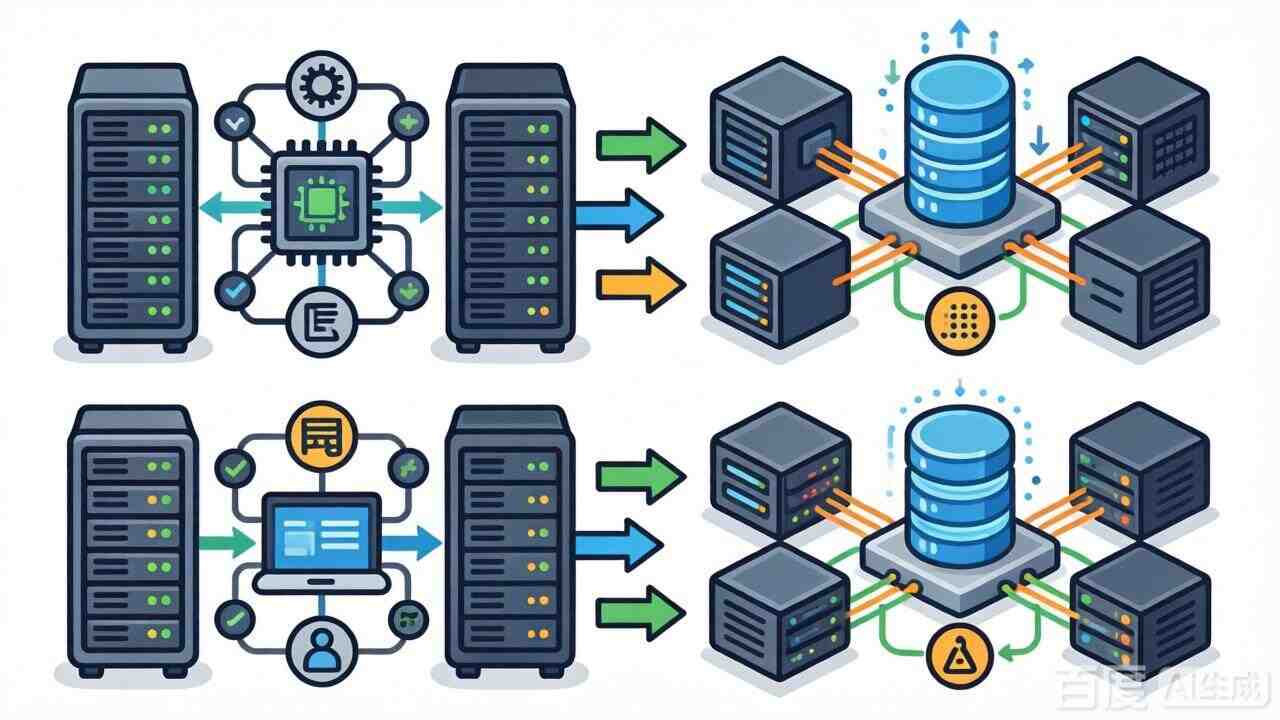

以下以在美国服务器环境中部署软件定义网络为例,详述从规划到运维的全流程。

1、业务需求收集:美国服务器应用类型(Web、数据库、大数据)、流量模式(东西向/南北向)、延迟要求、带宽需求。

2、IP地址规划:设计VLAN、子网、路由汇总方案,预留美国服务器扩展空间。

安装和配置美国服务器交换机、路由器、防火墙等硬件设备,建立物理连接。

配置VLAN、路由协议、QoS、安全策略,建立美国服务器逻辑网络拓扑。

在美国服务器物理网络之上部署VXLAN等Overlay技术,实现网络虚拟化。

部署负载均衡、防火墙、监控等美国服务器网络服务。

进行美国服务器连通性测试、性能基准测试、故障切换测试。

部署美国服务器网络监控,持续优化美国服务器性能和安全策略。

# 查看网络接口 ip link show # 配置IP地址 sudo ip addr add 192.168.1.10/24 dev eth0 sudo ip link set eth0 up # 配置多个IP sudo ip addr add 192.168.1.11/24 dev eth0 label eth0:0 # 配置路由 sudo ip route add default via 192.168.1.1 # 查看路由表 ip route show # 查看ARP表 ip neigh show

# 安装绑定工具 sudo apt install ifenslave # 创建绑定接口 sudo nano /etc/network/interfaces # 添加: auto bond0 iface bond0 inet static address 192.168.1.10 netmask 255.255.255.0 gateway 192.168.1.1 bond-mode 802.3ad bond-miimon 100 bond-lacp-rate 1 bond-slaves eth0 eth1 # 应用配置 sudo systemctl restart networking

# 创建VLAN接口 sudo ip link add link eth0 name eth0.10 type vlan id 10 sudo ip addr add 10.0.10.1/24 dev eth0.10 sudo ip link set eth0.10 up # 持久化配置(Ubuntu Netplan) sudo nano /etc/netplan/01-netcfg.yaml network: version: 2 vlans: eth0.10: id: 10 link: eth0 addresses: [10.0.10.1/24]

# 带宽测试 iperf3 -c server_ip -t 30 -P 4 # 延迟和丢包 mtr --report --report-cycles=100 target_ip # 数据包捕获 sudo tcpdump -i eth0 -c 100 -w capture.pcap # 端口扫描 nmap -sS -p 1-1000 target_ip

sudo apt install openvswitch-switch sudo systemctl enable openvswitch-switch sudo systemctl start openvswitch-switch

sudo ovs-vsctl add-br br0 sudo ovs-vsctl add-port br0 eth0 # 设置IP地址 sudo ip addr add 192.168.1.10/24 dev br0 sudo ip link set br0 up

# 在节点1上 sudo ovs-vsctl add-port br0 vxlan0 -- \ set interface vxlan0 type=vxlan \ options:remote_ip=192.168.2.10 \ options:key=100 # 在节点2上 sudo ovs-vsctl add-port br0 vxlan0 -- \ set interface vxlan0 type=vxlan \ options:remote_ip=192.168.1.10 \ options:key=100

# 查看当前流表 sudo ovs-ofctl dump-flows br0 # 添加流表规则(示例:允许所有流量) sudo ovs-ofctl add-flow br0 actions=normal # 限制带宽 sudo ovs-vsctl set interface vxlan0 ingress_policing_rate=100000 sudo ovs-vsctl set interface vxlan0 ingress_policing_burst=10000

sudo ovs-vsctl add-br internal-br sudo ovs-vsctl add-port internal-br veth0 -- set interface veth0 type=internal sudo ip link set veth0 up sudo ip addr add 10.0.0.1/24 dev veth0

# 添加静态路由 sudo ip route add 10.1.0.0/16 via 192.168.1.1 # 持久化(Ubuntu) sudo nano /etc/netplan/01-netcfg.yaml # 添加: routes: - to: 10.1.0.0/16 via: 192.168.1.1 - to: 0.0.0.0/0 via: 192.168.1.1 metric: 100

sudo apt install frr sudo systemctl enable frr sudo systemctl start frr # 编辑配置 sudo vtysh configure terminal router ospf network 192.168.1.0/24 area 0 network 10.0.0.0/24 area 0 passive-interface default no passive-interface eth0 exit write memory exit

sudo vtysh configure terminal router bgp 65001 neighbor 192.168.2.1 remote-as 65002 neighbor 192.168.2.1 description "ISP Peer" network 192.168.1.0/24 exit write memory exit

# OSPF邻居 show ip ospf neighbor # BGP邻居 show ip bgp summary # 路由表 show ip route show ip route ospf

# 查看现有qdisc sudo tc qdisc show dev eth0 # 添加HTB队列 sudo tc qdisc add dev eth0 root handle 1: htb default 30 # 添加类 sudo tc class add dev eth0 parent 1: classid 1:1 htb rate 1000mbit sudo tc class add dev eth0 parent 1:1 classid 1:10 htb rate 500mbit ceil 1000mbit sudo tc class add dev eth0 parent 1:1 classid 1:20 htb rate 300mbit ceil 1000mbit # 添加过滤器 sudo tc filter add dev eth0 protocol ip parent 1:0 prio 1 u32 match ip dport 80 0xffff flowid 1:10 sudo tc filter add dev eth0 protocol ip parent 1:0 prio 1 u32 match ip dport 22 0xffff flowid 1:20

# 使用iptables进行限速 sudo iptables -A INPUT -p tcp --dport 80 -m limit --limit 25/minute --limit-burst 100 -j ACCEPT # 使用connlimit限制连接数 sudo iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 10 -j DROP

# 标记HTTP流量为AF11 sudo iptables -t mangle -A OUTPUT -p tcp --dport 80 -j DSCP --set-dscp 10 # 标记SSH流量为EF sudo iptables -t mangle -A OUTPUT -p tcp --dport 22 -j DSCP --set-dscp 46

sudo apt install nftables

sudo systemctl enable nftables

sudo systemctl start nftables

# 创建防火墙规则

sudo nano /etc/nftables.conf

# 内容:

table inet filter {

chain input {

type filter hook input priority 0; policy drop;

ct state established,related accept

iif lo accept

ip saddr 192.168.1.0/24 accept

tcp dport 22 accept

icmp type echo-request accept

counter drop

}

chain forward {

type filter hook forward priority 0; policy drop;

}

chain output {

type filter hook output priority 0; policy accept;

}

}

# 加载配置

sudo nft -f /etc/nftables.conf

# 防止MAC地址欺骗 sudo ip link set eth0 address 00:11:22:33:44:55 # 禁用IP转发(对非路由器) sudo sysctl -w net.ipv4.ip_forward=0 # 启用反向路径过滤 sudo sysctl -w net.ipv4.conf.all.rp_filter=1 sudo sysctl -w net.ipv4.conf.default.rp_filter=1

# 创建网络命名空间 sudo ip netns add server-ns # 创建veth对 sudo ip link add veth0 type veth peer name veth1 sudo ip link set veth1 netns server-ns # 配置IP地址 sudo ip netns exec server-ns ip addr add 10.0.0.1/24 dev veth1 sudo ip netns exec server-ns ip link set veth1 up sudo ip netns exec server-ns ip link set lo up

# 安装softflowd sudo apt install softflowd # 配置导出 sudo softflowd -i eth0 -v 5 -n 192.168.1.100:9995 -t maxlife=300 # 或使用nprobe sudo nprobe --collector-port 9995 --zmq tcp://*:5556 -i eth0

# 捕获HTTP流量 sudo tcpdump -i eth0 -s 0 -A 'tcp[((tcp[12:1] & 0xf0) >> 2):4] = 0x47455420' # 捕获DNS查询 sudo tcpdump -i eth0 -s 0 port 53 # 捕获特定子网的流量 sudo tcpdump -i eth0 net 192.168.1.0/24

# 使用iftop sudo apt install iftop sudo iftop -i eth0 # 使用nload sudo apt install nload nload eth0 # 使用bmon sudo apt install bmon bmon -p eth0

# 使用iperf3进行双向测试 iperf3 -c server_ip -t 30 -P 4 --bidir # 使用fping测试多个主机 fping -c 10 8.8.8.8 1.1.1.1 9.9.9.9 # 使用nmap扫描网络 nmap -sn 192.168.1.0/24

美国服务器的网络基础设施是一个从物理连接到应用交付的完整技术栈。成功的网络架构需要在可靠性、性能、安全性和可管理性之间取得平衡。通过上述命令和配置示例,美国服务器可以从最基础的IP地址配置,逐步构建出支持VXLAN的软件定义网络、运行BGP的互联网边缘路由、实施精细化QoS策略的流量工程,以及基于零信任的安全隔离。记住,现代美国服务器网络基础设施的核心趋势是自动化、可编程和可视化——通过IaC工具(如Ansible、Terraform)自动化部署,通过API和SDN控制器实现动态配置,通过全面的监控和遥测实现可视化运维。在这样的架构下,美国服务器网络不再仅仅是连接设备的管道,而是成为驱动业务创新的智能平台。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!